¿Cómo no dar un hacker mismo burlar: una guía breve del usuario moderna

De La Tecnología / / December 19, 2019

¿Cómo no dar un hacker mismo burlar: una guía breve del usuario moderna

No soy un espía, y no un político, en mi ordenador y el teléfono no tengo nada importante. ¿Es necesario que los piratas informáticos?

Llevar a cabo una operación especial para secuestrar a uno de sus datos probablemente no va a. Pero su importancia para los atacantes a subestimar todavía no vale la pena. Cuentas de banca aplicaciones, e incluso Instagram con trescientos suscriptores o su casa Wi-Fi de la red - todo esto puede ser el objetivo de los atacantes.

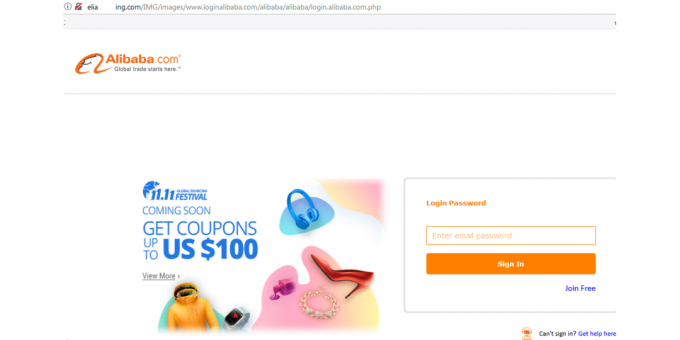

El llamado phishing enlaces que se hacen pasar por las direcciones reales de los sitios, no sólo en los mensajes enviados de forma activa de spam, pero también aparecen ocasionalmente en los primeros resultados de búsqueda. Todo con la esperanza de que alguien va a conducir necesariamente - dará a los piratas informáticos los datos de pago o descargas de software malicioso.

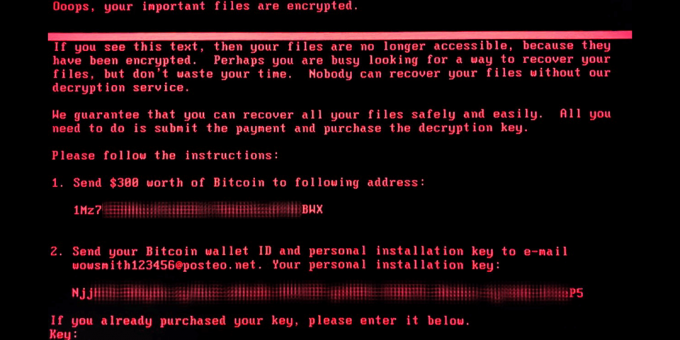

Recientemente, un gran extorsionadores programas generalizados (que son solamente WannaCry y ExPetr). Su objetivo - para cifrar los datos del usuario y para el rescate de la demanda para la desencriptación. El texto del mensaje con el rescate puede ser completamente diferente, y el costo es por lo general baja, para solicitar al usuario a pagar.

Los dispositivos móviles representan una amenaza para los troyanos bancarios - son programas maliciosos que permite a los atacantes acceder a nombres de usuario y contraseñas y aplicaciones bancarias para robar usuario dinero. Recoge esta infección puede estar en las tiendas de aplicaciones o desde el siguiente enlace en un SMS phishing - por lo que este año se extendió el troyano Asacub.

En el arsenal de los piratas informáticos cada día hay nuevas técnicas y trucos. Por lo tanto, cualquier usuario tiene que ser consciente de los modernos medios de protección.

Y hay algunas reglas claras que se deben seguir para evitar ser víctimas de estafas?

La buena noticia es que muchas de las amenazas puede ahorrar normas de higiene bastante simples en Internet.

Mantenga su sistema y los programas

Los sistemas operativos modernos - que es una obra de construcción sin fin. La gente los usa, los desarrolladores añadir características, identificar vulnerabilidades, añadir actualizaciones que eliminan las vulnerabilidades, y así sucesivamente hasta el infinito. WannaCry ya se ha mencionado más arriba no habría ocurrido epidemia, si los usuarios ajustar la hora lanzado en marzo de actualización a Windows 10 con un parche correspondiente.

Hacer enlaces no abiertos de extraños

O incluso cerca si hay una sospecha de que se rompieron. Mire cuidadosamente en el URL enviada: enlace a vkontatke.ru y odnoklossniki.ru - 100% indicación de fraude. Lo mismo se aplica a la dirección corta, pasa a través de sokraschalki - la gente no necesita para enviar un enlace a fotos de los sellos lindos o Anna Kournikova desnudos, envueltos a través de servicios vk.cc, y tinyurl.com goo.gl. La misma regla se trabaja con las cartas de los bancos y los servicios públicos.

Tenga en cuenta el formato de archivo

No tenga miedo de todos los archivos con la extensión EXE, pero hay que saber que la aplicación puede ser cualquier icono. No se olvide de revisar el formato de archivo, estableciendo el tipo de iconos de la pantalla "Tabla". Si hay algo que no debería ser una aplicación tiene a nombre de EXE - retirar inmediatamente.

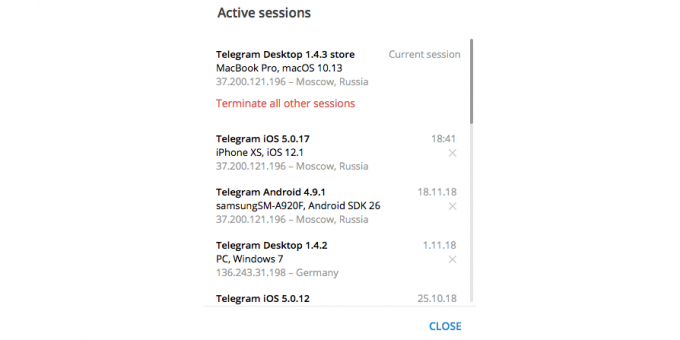

Compruebe las sesiones de mensajería instantánea y redes sociales

Los servicios más populares para la comunicación, se puede ver quién, cuándo y de qué dispositivo signo en su cuenta.

Para ver la historia de las sesiones de "VKontakte", tiene que entrar en la configuración, seleccione la sección "Seguridad" y haga clic en el texto "Mostrar historial de actividad." Allí podrá ver quién, cuándo y dónde firmar la red social bajo su nombre de usuario y contraseña.

Si encuentras dispositivo de otra persona, o de geolocalización, haga clic en el "fin de todas las sesiones" y pronto cambiar la contraseña de la cuenta.

Haga lo que pueda, por ejemplo, en el telegrama, Facebook o Google.

No publicar mucha información sobre sí mismos en las redes sociales

Publicar su número de teléfono, se arriesga a recibir correos promocionales y llamadas telefónicas, así como los correos electrónicos de phishing - tales como SMS desde los estafadores se hacen pasar por personal del banco. Un gran número de fotos o vídeos se extienda también no vale la pena: el robo de identidad digital durante mucho tiempo ha pasado desde las escenas de películas en la vida real. Además, su propiedad se muestra en las imágenes, puede estar interesado en la mayoría de los ladrones no virtuales comunes. No lo llamamos simplemente abandonar la autofoto con amigos, pero el acceso a sus cuentas todavía necesidad de limitar - los ajustes apropiados para este existen en todas las redes sociales.

Configurar la autenticación de dos factores

Autenticación de dos factores - la autorización, para lo cual el sistema pide que ingrese dos tipos. Por ejemplo, una contraseña y un código de la SMS. Esto suele suceder cuando se hace una transferencia bancaria a través de la aplicación, sino una función similar se puede utilizar en cualquier servicio.

"Cosido" autenticación de dos factores tienen iOS, MacOS, Instagram, Facebook, «VKontakte», Twitter, los servicios de Google, Telegrama y WhatsApp. Para acceder a las aplicaciones sin una función de autenticadores se puede utilizar, por ejemplo, Authy y Google Authenticator.

Piense contraseñas complejas ya

Uso todo: diferentes registros, letras, números, signos de puntuación. Y sí, las contraseñas deben ser largas, idealmente - 6-12 caracteres. Cualquier aritmética simple secuencias, nombres y fechas importantes. Y sin embargo, las contraseñas de las cuentas de los distintos servicios no deben repetirse.

Para recordar todo esto, se puede llegar a su sistema de cifrado y se convierte en una secuencia de poemas simbólicos y rimas infantiles. Mejor aún, utilizar un gestor de contraseñas fiable especial, que es una función de almacenar los datos de las tarjetas bancarias y las imágenes importantes tales como exploraciones de pasaportes.

Hacer un control completo de dispositivos ahora

Antes de empezar a hacer lo correcto, asegúrese de que en el momento con todos tus dispositivos bien - realizar un análisis completo de sistemas de software malicioso con un antivirus de confianza con la última actualizaciones.

Y lo que con su smartphone? Hay, también, los virus?

Si usted tiene Android, es posible (y también se reunió en IOS software malicioso). Cada uno de los artículos en el capítulo anterior es relevante para los dispositivos móviles, pero en lugar de Windows o macOS necesidad de actualizar su sistema operativo a tiempo completo, y para ser sospechoso de no EXE, ya APK-archivos. Además, hay una serie de otras normas.

Escoja una VPN de servicio confiable

VPN - una especie de túnel situado entre el dispositivo y el Internet, a través del cual transfiere sus datos. Todo el mundo que está fuera del túnel, no hay acceso a la información, y por lo tanto, no puede ser explotada.

El uso de una VPN para proteger contra el riesgo de ataques de piratas informáticos cuando se conecta a una no probada Wi-Fi de la red, ocultar los datos de los defraudadores. Esto es útil si, por ejemplo, pagar por algo en el mapa, la conexión a Wi-Fi pública de la red.

Hay una advertencia: el uso de una VPN, usted le da la capacidad de realizar un seguimiento de su tráfico. Por eso, la cuestión de la elección del servicio debe ser abordado con mucho cuidado, el saber, dudar y el abandono de las ofertas gratuitas.

Con el uso cuidadoso de Wi-Fi de redes públicas

El problema es que los atacantes pueden utilizar nezaparolennye pública Wi-Fi de la red para robar datos personales del usuario. Las redes cerradas también pueden ser falsificados: el defraudador puede obtener la contraseña de la conexión Wi-Fi en un café o en un hotel crear una red falsa con el mismo nombre y contraseña con el fin de robar información personal de los desprevenido clientes.

Si no está seguro de la seguridad de la conexión y no está protegido por la VPN, y todavía tendrá web log, al menos, no utilizan la banca en línea y otros servicios importantes. Para ellos, mejor usar la Internet móvil en el operador.

Bloquear la pantalla del smartphone

Sin bloquear el teléfono inteligente a cualquier persona sin conocimientos de piratería informática puede hacer que su devaysom nada, le cuesta sólo una distracción. PIN, el patrón de huellas dactilares, la cara de exploración - que es suficiente como para no ser limpiado por el atacante de sus datos de la forma más primitiva en el mundo.

Tenga en cuenta que ningún método de identificación no garantiza una protección del 100% - especialmente vulnerables a los más presupuesto Android-smartphone con el desbloqueo de la cara. Algunos de ellos pueden ser desbloqueados simplemente mostrando su imagen frontal de la cámara, por lo que con ellos es mejor utilizar la huella digital o un buen código PIN anterior.

No instalar aplicaciones de fuentes no confiables

Sólo en las tiendas oficiales. Y, sin duda, el firmware. Casi todas las aplicaciones requieren acceso a datos específicos, y no hay garantía de que el motor de búsqueda encuentra en el archivo APK-pirata no disponer de ellos según el criterio de sus desarrolladores.

Y en el caso de la Google Play debe vigilar de cerca el examen y la calificación información de las aplicaciones. Troyanos a menudo se ocultan detrás inocua a simple vista, aplicaciones, reproductores de medios o linternas primeros. En ese momento, la aplicación Google Play se encontró 85 aplicaciones en las que los atacantes robaron las credenciales de los usuarios "VKontakte".

No permita que las solicitudes de autorización adicionales

Aviso qué derechos están dando diferentes aplicaciones. En especial preocupación sospechoso los que piden el derecho de procesar mensajes de texto. Linterna, obviamente, no necesitan tener acceso a la guía telefónica o el micrófono.

Copia de seguridad de los sistemas y datos

No te va a proteger de la pérdida de datos, pero al menos le ayudará a recuperarse, si el malware se irá detrás de un campo quemado. Puede cargar los archivos por separado desde su teléfono inteligente a servicios en la nube o configurar la función de copia de seguridad en su teléfono inteligente - Android y muchos de su camisa de apoyo.

Pero ya tengo algún tipo de antivirus. Eso no es suficiente?

Si esta es "una especie de anti-virus" - es bastante probable. Sobre todo si se trata de un azar actualizaciones de programas gratuitos para los que no se ha de ver.

El software moderno para la protección - no se trata sólo de antivirus. Es difícil desde el punto de vista tecnológico, una solución que se encarga de la seguridad de todos los ámbitos de la vida del usuario de Internet.

Esto es lo que puede software de protección moderna.

- Proteger contra virus, troyanos y otras amenazas criptógrafos.

- Proteger contra el spam y el phishing.

- Para garantizar la seguridad de la información de la tarjeta bancaria en el pedido de alimentos y compras en las tiendas en línea.

- Para proteger al usuario de espiar a través de webcam.

- Para el trabajo en diferentes dispositivos que ejecutan Windows, Android y MacOS.

- Ayudando a generar fuertes contraseñas a cuentas de usuario proteger de la piratería.

- Haga copias de archivos importantes para protegerlos de robo o pérdida mediante la función de copia de seguridad.

- Cifrar usuario de datos sensibles.

- Trabajo sin ralentizar el sistema.

Docenas de características rara vez son útiles en un momento dado, por lo que el software moderno para la protección de datos y deberían ser más tiempo para adaptarse a diferentes condiciones. Por ejemplo, en el hogar es posible que necesite extraños función de detección de Wi-Fi de la red, pero el uso de una VPN en su habitación más a menudo que no hay necesidad. Si utiliza Internet en la cafetería - todo lo contrario.

el software de hoy en día está muy apartado del antivirus, que recordamos desde los tiempos de las colecciones de piratas "Software Oro 2002". Los desarrolladores también se sientan en el Internet y saben cómo defenderse contra las amenazas actuales. Así que si usted piensa que en 15 años no ha cambiado nada, y, por ejemplo, "Kaspersky" - esto es sólo el icono de la bandeja, que publica el sonido aterrador de cerdos, que es, por decir lo menos, no del todo.

Bueno, lo entiendo todo. Usted asesora a cualquier opción conveniente?

Sí. Por ejemplo, la solución de Cloud Security Kaspersky se puede utilizar tanto en el ordenador y el teléfono inteligente, también en diferentes plataformas: Windows, MacOS, Android o iOS. Se proteger su dispositivo contra todos o casi todos, que pone en peligro la seguridad de sus datos. Esta solución con la tecnología de tiempo de protección adaptativa lo dirá, por ejemplo, un dispositivo desconocido está conectado a su red Wi-Fi de la red, hará que las compras en línea el proceso más seguro, comprobar la fiabilidad de sus contraseñas y garantizar la seguridad de los datos cuando se conecta al público Wi-Fi-redes.

Versión de Kaspersky Security Personal Cloud tendrá un costo de 2990 rublos por año mediante la conexión de tres dispositivos, y 3990 rublos - si se conecta cinco. Kaspersky Security Familia nube con controles parentales mejorados y flexible de conexión de hasta 20 dispositivos costará 5990 rublos por año. Y, se puede descargar una versión de prueba - 30 días de forma gratuita.

Pruebe Kaspersky seguridad en la nube