¿Qué podemos aprender de la fuga incidente «Google. documentos "

De La Tecnología / / December 19, 2019

¿Qué ha pasado?

La noche de julio, 4 Pública excitado noticias que en un motor de búsqueda "Yandex" Usted puede encontrar "el Google. Documentos", lo que claramente no estaban destinados a la vista del público. Listas de celebridades móviles, las tarifas de publicidad de bloggers, medios planos revisiones, registros financieros de las empresas e incluso contraseñas privadas.

A las pocas horas de tal posibilidad ha sido desactivado. Sin embargo, esta vez, fue suficiente para traer un montón de problemas. Alguien encendió la información confidencial web, mientras que otros han perdido dinero real.

¿Cuál es la razón?

Gracias a numerosas publicaciones diversas publicaciones adquirió el color incidente escandaloso. Muchos pensaron que la protección de «Google. Documentos "hay un enorme agujero a través del cual se puede arrastrar cualquier información confidencial. Otros comenzaron a acusar de todos los pecados del motor de búsqueda "Yandex". De hecho, no culpable, ni el uno ni el otro lado.

Busca en la indexación del motor de la web mediante un algoritmo especial, que son llamados también rastreadores o arañas. Simplemente siguen siguientes enlaces de una página a otra y se acuerdan de sus contenidos.

Si el host o servicio quiere prohibir el índice de contenido, se coloca en el servicio directorio de archivos especial de un sitio de la lista la dirección de la página que las arañas de los motores de búsqueda no vienen debería. En este caso, los documentos colocados en las páginas a las que no se les niega el acceso. Así que para "Yandex" formalmente puede haber quejas.

¿Quién tiene la culpa?

Por lo tanto, la culpa del servicio «Google. Documentos", que no estén prohibidos el acceso del rastreador a los documentos del usuario? Ni mucho menos. Todos los archivos filtrados a la red han sido publicadas por los propios usuarios. Fueron ellos los que los descubrió dando a todas las personas interesadas (robot de búsqueda e incluyendo) el enlace de acceso.

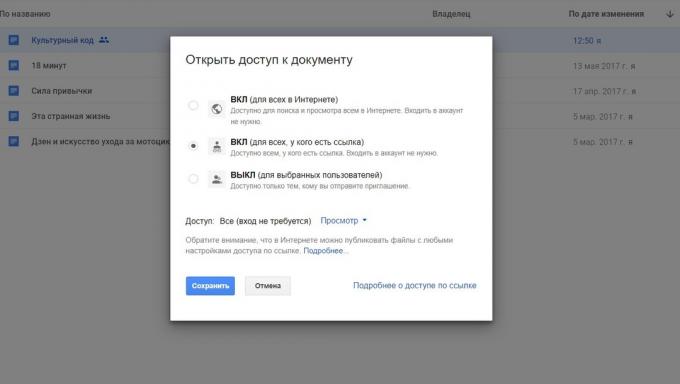

Como usted mismo puede ver en la captura de pantalla, la descripción indica claramente que el acceso a un documento recibido por todos los que tienen el enlace. Robot "Yandex" ha encontrado un vínculo - contenido indexado. situación absolutamente normal, ninguna sensación.

Ha habido una gran cantidad de este tipo de historias: recordar la reciente alrededor de zumbido Trello o escándalos constantes Facebook. A veces, como en este caso, la culpa de los propios usuarios, aunque también hay errores de servicio que mantienen a nuestros datos. En cualquier caso, no hay duda de que este tipo de incidentes se repitan una y otra vez.

¿Qué hacer?

Sería posible publicar las instrucciones detalladas que ayudarán a proteger datos sensibles en los servicios más populares y redes sociales. dicha hoja larga con una gran cantidad de capturas de pantalla: aquí desactivar la función en la ventana emergente, seleccione la opción de casilla de verificación, pero aquí no se pegue al.

Pero no hay absolutamente ningún sentido. Pocos terminan estas instrucciones hasta el final, incluso menos entonces va a cambiar nada y para endurecer. Cualquier guía quedar obsoleta inmediatamente después de su publicación, porque hay nuevas funciones y ajustes, que el autor en el momento de la escritura no sabía nada.

Sin embargo, hay algunas reglas universales, lo que le ahorrará de perder su información personal en la web. Son adecuados absolutamente todos los usuarios y se pueden utilizar en cualquier plataforma. Aquí están.

- Recuerde, cualquier información que haya subido a la Internet, que puede ser robado. Incluyendo contraseñas en un archivo de texto, amantes de la fotografía y el plan para conquistar el mundo. Tomarlo como un hecho.

- Cada vez me pregunto: "¿Qué pasa si los enemigos (amigos, familiares, compañeros de trabajo) lo ven?". Si la pregunta hace que los pelos de la cabeza se mueva, es de ninguna manera no confían en los servicios de información en la nube. Pero mejor simplemente eliminar de forma inmediata.

- Leer la información sobre herramientas, artículos de procedimientos y opciones adicionales. Piense. Si usted no entiende, esto no es una razón para hacer clic en "Aceptar" o "de acuerdo". Muy por el contrario.

- Dibujar la línea de negocio y la comunicación personal. Crear dos direcciones de correo electrónico y las diferentes cuentas en las redes sociales y mensajería instantánea para cada situación.

- Activar todos los avisos que ofrece el servicio. Así que usted puede aprender rápidamente a amortizar el dinero, borrar archivos, cambio de domicilio y otras actividades sospechosas.

- Utilizar diferentes contraseñas. Ellos tienen que ser complejos y pegadizo. Mejor aún, siempre que sea posible, el uso autenticación de dos factores.

Imprimir la nota y poner en un lugar prominente. Llamar la atención de los empleados. Y no digas que no te lo advertí Layfhaker.

véase también

- 10 para sustituir las herramientas de Google Docs →

- ¿Por qué teléfono inteligente - agujero negro para sus datos personales →

- ¿Qué es el robo de identidad digital y cómo proteger sus datos en Internet →