Cómo protegerse de los virus mineros

De La Tecnología / / December 19, 2019

Mikhail Kondrashin

El director técnico Trend Micro en Rusia y la CEI.

¿Cuáles son los virus, mineros y lo que están amenazados

En 2017 hubo un verdadero boom en Rusia criptomoneda. aumento de la tasa Bitcoin y sus análogos ha llamado la atención sobre el tema de las estafas y los hackers, que comenzó a producir las monedas virtuales formas deshonestas: virus apareció en Internet mineros que convierten los ordenadores infectados en una red mayningovyh granjas. Con el mundo en una cuerda - resulta Minería granja gigante con una enorme capacidad, con lo que decenas de miles de dólares mensuales.

El esquema de engaño es simple y fiable: los virus hackers lanzamiento de Internet que se propagan a través de archivos adjuntos de correo electrónico, sitios web o fuentes de contenido descargable. Virtuales "mineros negros" capacidad obsess infectados pirata informático vertiendo monedas virtuales, y la víctima - las facturas de electricidad.

Afortunadamente, los virus mineros no se estropean los archivos en su computadora y robar datos. Su tarea - para utilizar la potencia de cálculo del sistema para sus necesidades. Pero todavía es malo, sobre todo si la red está infectado con toda la empresa.

¿Cómo se puede recoger un virus minero

1. A través del archivo de inicio

Contraer el virus al abrir un archivo adjunto en una extraña carta de un remitente desconocido. Si se ve como una imagen, documento, hoja de cálculo o un archivo. Si ha recibido una carta con un titular como "Los salarios de los empleados" no debe ser considerado como si la información confidencial curiosidad de caer en sus manos. Que es atractiva (klikbeytnye) encabezados de ayuda al virus penetrar en los ordenadores de los usuarios ingenuos.

Tratando de descargar una versión agrietada del costo del programa? Es probable que los hackers han fijado en ella el virus-minero.

2. Después de una visita al sitio

Gracias al desarrollo de la tecnología web puede convertirse en una víctima de los mineros y sin infección. Por ejemplo, la herramienta de CoinHive, que es el script de Java, hace que el minero cualquier dispositivo, en el que se abrió un sitio web con un guión CoinHive integrado. y miná No sólo el equipo, sino también un teléfono inteligente o cualquier otro dispositivo móvil con acceso a Internet-ARM.

Muy a menudo CoinHive colocado en los sitios web donde el usuario pasa mucho tiempo, como los piratas cines en línea.

3. A través de vulnerabilidades en el sistema

Desafortunadamente, incluso los usuarios cautelosos pueden recoger un virus que penetra a través de vulnerabilidades en el sistema operativo. Todo pasa totalmente desapercibido.

Por ejemplo, la famosa puerta trasera DoublePulsar, a causa de la cual millones de ordenadores de todo el mundo fuera infectado con un virus WannaCry, dio a luz a toda una familia de mineros de virus penetra en el mismo Windows por.

Los desarrolladores de sistemas operativos (principalmente hablando de Microsoft y su Windows) Las previstas para liberar parches al detectar estas vulnerabilidades. Por lo tanto, el grupo de riesgo incluye a personas que, fundamentalmente, no instale la actualización en su ordenador o lo hacen tarde.

4. A través de la extensión del navegador

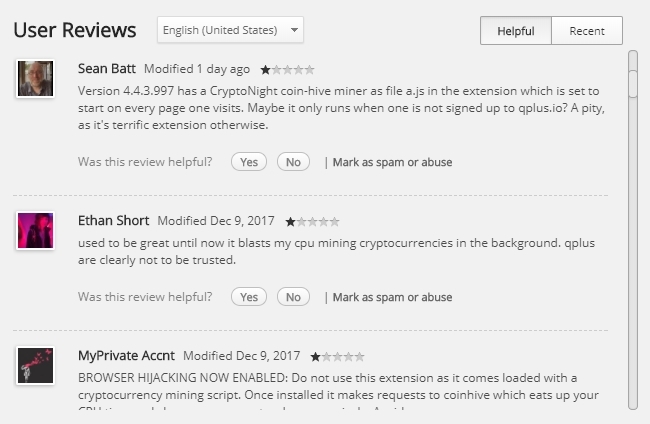

Hace seis meses, la Internet ha sacudido la historia de la expansión del Archivo de Cartel para el navegador Chrome, diseñado para el trabajo cómodo con el servicio de Tumblr. Como se ha señalado por los usuarios se hizo popular (más de 100.000 descargas) de expansión, los desarrolladores Archivo cartel secreto incrustados minero y por lo tanto se ganaban la audiencia.

Y Google no tiene prisa para limpiar la expansión perjudicial de su tienda en línea. Así que antes de instalar la nueva extensión basada en navegador de al menos leer las críticas - de repente para la libre expansión tendrá que pagar la potencia de su ordenador.

Los signos de trabajo virus de mineros

alta carga del sistema

Las computadoras modernas están muy bien dirigido y el poder no permite el uso de toda la potencia de procesamiento en vano. Esto es especialmente cierto de los ordenadores portátiles: Durante la navegación, vídeo, o simplemente sus fans son apenas audible.

Recuerde que, al igual que el ruido del sistema de refrigeración está bajo carga pesada, como los juegos? Si el ordenador está repleta de forma permanente y aterrador sistema toma el sol frenos y se congela, entonces su consume recursos de alguien. Y lo más probable, es un virus de la minera.

Carga durante los periodos de inactividad

Hay variantes de los mineros, que están incluidos sólo en los momentos de inactividad del usuario. Digamos que dejar encendido el ordenador, pero se alejó de él. Después de unos minutos los aficionados comienzan a aullar, y el minero ocupa su trabajo sucio y deja de funcionar tan pronto como se vuelva a tomas en el ratón. Esta forma de existencia parasitaria permite que el virus no se detectan durante mucho tiempo.

Prevención y Tratamiento

No todo el software antivirus está luchando con éxito los mineros,. El hecho de que la minería por sí mismo - no es un proceso de daño o cifrar archivos (como en el caso del virus-extorsionadores, por ejemplo). Si un minero en particular no se basa antivirus, el virus se identificó como "voraz", pero se trata de una aplicación segura.

Si no desea convertirse en un perceptor criptomoneda extranjera pasiva, sigue las instrucciones simples.

1. Piense descarga

No importa cuán grande es la tentación de descarga de software pirateado, música, películas, solamente los recursos legales puede garantizar la seguridad. Junto con los archivos cuestionables en su ordenador o un teléfono inteligente probablemente conseguir un poco de Troya.

La expansión del archivo debe corresponder al tipo de contenido que desea descargar. Libro, música o película no puede tener la extensión .EXE o DMG.

Si hubiera sospechas, lo mejor es no correr el riesgo de que después de descargar el archivo y comprobar que Antivirus. Hay muchos escáneres gratis en línea, tales como:

- Kaspersky VirusDesk;

- El Dr. web;

- VirusTotal;

- PhishTank;

- Desenmascarar parásitos.

Para garantizar mejor intentar una vez 2-3 de recursos.

2. No abra archivos adjuntos de las cartas extrañas

Si ha recibido una carta de un desconocido con un accesorio extraño, borrarlo sin pensarlo dos veces. La mayor parte de las inversiones en los correos electrónicos de phishing son los tipos de archivo RTF, XLS y ZIP, es decir, texto, tablas y archivos, respectivamente. Los archivos ejecutables .EXE son raros, ya que bloquean el envío de los muchos servicios de correo electrónico y TI integrados protección del sistema.

Incluso documento de Word inofensiva o un vídeo puede conducir a la infección equipo minero.

El nombre específico del archivo malicioso no existe. Ellos están cambiando constantemente, pero siempre permanecen nombres atractivos como "moi_foto.zip", "tendery_2018.xls", "zarplaty.doc" y similares.

3. Utilice un antivirus de confianza

conocida antivirus Hemos aprendido a coger buenas mineros. Por otra parte, incluso si la base de datos anti-virus todavía no ha añadido una nueva modificación del virus-minero, su trabajo puede ser bloqueada debido al análisis heurístico. En la descripción de una serie de software antivirus en texto plano dicho acerca de la protección contra virus mineros. Pero no hay que olvidar que sin la base antivirus de actualización diaria se vuelve inútil. Utilice una copia hackeada de antivirus que no se puede actualizar? Suponga que el equipo se quedó sin protección.

4. sistema de actualización

Actualizar regularmente operan las aplicaciones del sistema, antivirus, navegador y de oficina. La primera actualización se libera a arreglar errores en las aplicaciones y los agujeros de seguridad cercanos.

Para el software antivirus es especialmente importante: además de la base de datos, filtros actualizados los sitios de phishing, cortafuegos y otros componentes importantes, lo que evita que el equipo.

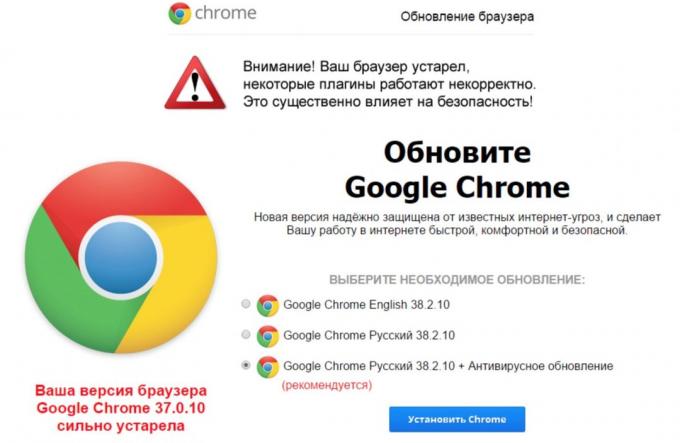

No olvide que puede actualizar la aplicación sólo a través de su propia interfaz. Si un sitio de repente ofertas para descargar una actualización de antivirus, sistema operativo o el navegador, no se le garantiza a la espera de un virus o un troyano. Además, no instalar las actualizaciones recibidas por correo.

5. Use bloqueadores de extensión en los navegadores

las extensiones del navegador, como ninguna moneda o minerBlock para Chrome y Firefox, Chrome, MinerBlock para bloquearán los virus conocidos mineros que trabajan en el navegador. Quizás esta es la única manera de protegerse contra los mineros. Lo más importante - no prohíben extensiones para mantener sus bases de datos para asegurarse de que siguen siendo pertinentes.

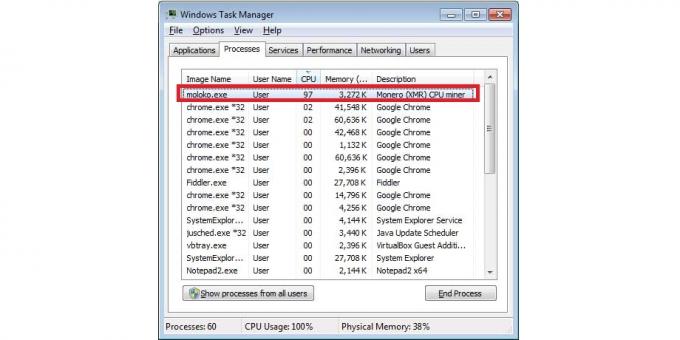

6. Hay dudas? Ejecutar el "Administrador de tareas"

Si usted nota que su equipo comenzó a disminuir, y los ventiladores portátiles no paran, se puede comprobar rápidamente los procesos activos. En Windows, ejecute el teclado "Administrador de tareas" combinación de teclas Ctrl + Shift + Esc, y en MacOS mediante la búsqueda encuentran utilidad "Sistema de Monitoreo".

Ordenar procesos mediante el uso de CPU y ver que uno "come" la mayoría de los recursos. Si un proceso de uso de la CPU en un 80-90%, a continuación, busque su nombre en los motores de búsqueda - de repente es un minero conocido. Al mismo tiempo, comprobar el sistema antivirus.

véase también

- Negro Minería: ¿Cómo ganar dinero a través de ordenadores de otras personas →

- ¿Cómo encontrar un Web-minero en Chrome →

- 5 firewall confiable para proteger su equipo →