Cómo proteger los datos personales en Internet

De La Tecnología / / December 19, 2019

Los atacantes todos los días roban información personal de las celebridades y los usuarios normales. Recientemente cuentas candidato a la presidencia de Estados Unidos, Hillary Clinton, hackeado, viceministro de Energía de Rusia Anton Inyutsyna, periodista Dmitry Kiselyov.

Mucha gente piensa que los criminales de datos no están interesados, pero la experiencia demuestra que la fama no afecta el deseo de los criminales para capturar información personal de otras personas, y beneficiarse de ellos. Hemos revisado los escenarios más populares en las que sus datos está en riesgo, y le dirá qué hacer para mantener su información personal confidencial.

Que es donde reside el peligro?

El correo electrónico es algo más que un buzón de correo. Se utiliza para registrarse en la mayoría de los sitios y servicios, y así poder acceder al correo, los atacantes podrán introducirse en sus otras cuentas.

No ha sido cancelada y la amenaza de la correspondencia secreta almacenada en el documento. Si se trata de una caja de trabajo, la información confidencial de la empresa podría llegar a los piratas informáticos. Y luego de correo electrónico hackeado no es sólo su problema - pondría en peligro la seguridad de toda la correspondencia con la empresa.

Las cuentas en los servicios de juegos

Millones de personas juegan a World of Tanks, DOTA 2, Counter Strike: Global Offensive, o de la FIFA, el uso Origen, vapor, Xbox Live, PlayStation Network y otros servicios de juego en línea.

Los miembros ganan experiencia de juego, la moneda del juego, comprar cosas con dinero real para el equipo de juego, juegos en sí. Hackear su cuenta de juego, los atacantes robar juegos comprados con licencia, equipos de juegos y artículos - y obtener dinero real para ellos.

Las redes sociales y mensajería instantánea

Las redes sociales y mensajería instantánea - las mejores instalaciones para los estafadores si quieren beneficiarse detalles íntimos de su vida. Todos tenemos esqueletos en el armario, pero eso no significa que ellos deben hacerse públicos. Si no se protege adecuadamente su cuenta, el problema puede ocurrir en cualquier momento.

Para muchos correspondencia en las redes sociales y mensajeros reemplaza el correo electrónico - que comparten fotos, documentos u otras informaciones confidenciales.

el robo digital de un teléfono inteligente

Todos los teléfonos inteligentes modernos tienen una cuenta básica: para iOS es el ID de Apple, para Android - cuenta de Google. Si los intrusos tengan acceso a ellos, una valiosa información sobre usted y su teléfono inteligente estará en sus manos.

En el último año se ha convertido en la historia conocida de los fraudes en los que fraudulentamente obtenido acceso al ID de Apple, bloqueado el teléfono de la víctima y exigieron dinero para el desbloqueo. Esto sucede a menudo en la compra de los teléfonos inteligentes, cuando un vendedor sin escrúpulos que vende, de hecho, el ladrillo, que no puede ser utilizada sin introducir la contraseña de la cuenta comprometida.

Aplicaciones móviles y juegos

Los programas instalados desde la App Store, Google Play o Windows Marketplace, solicitar el acceso a los datos: los contactos, geopozitsii, calendario, datos de pago. Cada vez que lea cuidadosamente lo que las solicitudes de información para acceder a la aplicación o el juego. Por ejemplo, ¿qué juego de puzzle saber su ubicación y lo que necesita convertidor de su calendario?

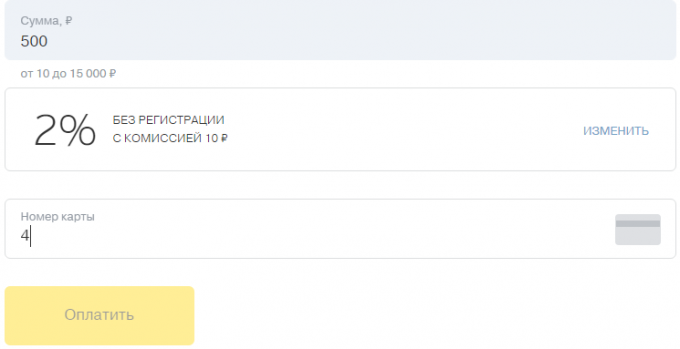

los datos bancarios

¿Quién está pagando las tarjetas bancarias no sólo en el supermercado habitual: tarjeta de pago facturas de servicios públicos a través de la banca en línea y compras en tiendas en línea, con la ayuda de la tarjeta Reservar los boletos y hoteles. Pero pensar en donde dejar sus datos?

Insegura Wi-Fi puntos

Wi-Fi - la felicidad para el viajero y por cuenta propia. Sin embargo, los atacantes son la inseguridad de cuestiones pendientes, y el usuario desprevenido. Por cierto, los piratas informáticos son seleccionados y puntos protegidos con contraseña. Y ya hay un truco: Conectarse a Wi-Fi, y todo lo que está haciendo en la pantalla y entrar en el teclado, el atacante ve.

Es importante entender lo que la información y de su confianza. No hay ningún problema para confiar su correo electrónico a Google. Pero si el acceso a la misma por correo electrónico solicita la aplicación desconocida, dar tal acceso es peligroso no sólo debido a la falta de información sobre la buena reputación de la administración. Los atacantes pueden entrar en la aplicación en sí, y por lo tanto tener acceso a la información, incluso sin la necesidad de hurgar en tu Google cuenta.

Cómo proteger sus datos?

Como se puede ver, el problema de la seguridad en Internet es cada vez más relevante que nunca. En todas partes existe el riesgo de quedar atrapados en un aparejo de pesca ciberdelincuencia. Vamos a hablar de las formas básicas de protección de datos personales, que sin duda deben ser practicadas.

autenticación de dos factores

Sonidos no está claro, pero en realidad todo es simple: se trata de una doble protección, la primera línea de los cuales - la combinación habitual de nombre de usuario y contraseña, que es lo que se almacena en el servidor, y el segundo - algo que sólo tiene acceso a una específica usuario. Hablamos de cinco maneras autenticación de dos factores, incluyendo SMS, autentificadores contraseñas de aplicación y los tokens de hardware.

Un ejemplo sencillo: se introduce el nombre de usuario y contraseña de banca en línea después de que el teléfono viene un SMS-código especial. Esta es la autenticación de dos factores.

autenticación de dos factores es apoyado por Google, manzana, Microsoft, Facebook, «VKontakte" Dropbox, telegrama y otros. Esta es una medida necesaria para proteger los datos, así que asegúrese de incluir una protección de dos etapas en todas las cuentas. Si algún tipo de servicio no lo soporta, esta es una razón de peso para dejar de usarlo.

Por lo que es adecuado: Cuentas de correo electrónico en las redes sociales y mensajería instantánea, cuentas de juegos para teléfonos inteligentes, cuenta bancaria en Internet.

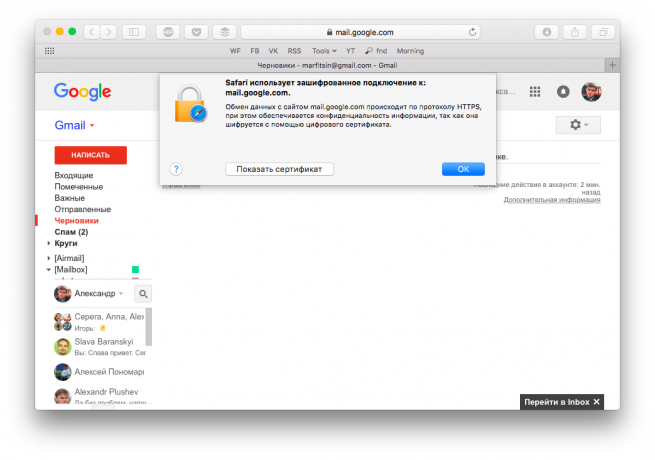

conexión segura

Ya en 2008, escribimos que los servicios postales deben usarse sólo con una conexión segura. Después de 8 años, este consejo sólo se hizo más urgente. El beneficio de la mayoría de las redes sociales para aprender a trabajar con el protocolo HTTPS, que también se trasladó servicios bancarios y de pago en línea.

Hacer compras y otras acciones potencialmente peligrosas, mirada en el icono situado a la izquierda de la barra de direcciones. Asegúrese de que está trabajando con un sitio sobre una conexión cifrada.

Si no se puede trabajar con una conexión segura, puede utilizar los servicios especiales, tales como Disconnect.me. Se redirige al usuario a una HTTPS-versión del sitio.

Otra aplicación que redirige automáticamente a la versión HTTPS, - HTTPS Everywhere. Existen extensiones para los navegadores más populares.

Precio: 0

desarrollador: revelador

Precio: gratuito

Precio: gratuito

Por lo que es adecuado: Cuentas de correo electrónico en las redes sociales y mensajería instantánea, cuentas de juegos para teléfonos inteligentes, cuenta bancaria en Internet.

Los gestores de contraseñas

"Vamos con una contraseña compleja" - este es el consejo en cada artículo para la protección de datos personales. Pero es poco probable que se llega con una contraseña más compleja que una contraseña generada por los servicios especiales, e incluso llegar, donde almacenarlo: en la cabeza en un pedazo de papel?

También puede cambiar su contraseña con frecuencia, se podría decir. Pero hace tan sólo unas semanas, la Sede de expertos del Reino Unido de Comunicaciones del Gobierno ha explicado por qué cambio frecuente de la contraseña sólo perjudica a la seguridad de datos.

Hay administradores de contraseñas especiales que tienen el dolor de cabeza en sí. Generan contraseñas complejas, los almacenan en una bóveda de seguridad y que no es necesario recordar la contraseña a un sitio en particular - la aplicación sustituirá a en su campo deseado. Los servicios de la mayoría de los populares: 1Password, LastPass, Enpass.

Por lo que es adecuado: Cuentas de correo electrónico en las redes sociales y mensajería instantánea, cuentas de juegos para teléfonos inteligentes, cuenta bancaria en Internet.

Monitores de acceso a sus datos

los usuarios de iOS, y más recientemente, androidePuede gestionar las aplicaciones que acceden varios datos. Tómese el tiempo y pasar la auditoría: comprobación de la información que tiene acceso a las aplicaciones y juegos instalados. Si alguna de las solicitudes de acceso son sospechosos - apague.

Por lo que es adecuado: aplicaciones móviles.

Utilizar una VPN, trabajando con Wi-Fi puntos públicos

Trabajando en cafés y otros lugares públicos con Wi-Fi, servicio VPN de usar. Se volverá a dirigir el tráfico a su propio servidor, y renunciar ya "limpiar", que no puede seguir la pista de los criminales. Recuerde que la clave de acceso no garantiza la seguridad.

Hablamos de mejores-VPN de servicios gratuitos para el navegador Google Chrome. VPN Recientemente, la compañía ha incorporado en su navegador Opera. No se pierda y una guía detallada la mayoría de los servicios de VPN-popularesEl cual fue que uno de Privacidad de Guy sitio.

Por lo que es adecuado: Wi-Fi abierta puntos.

conclusión

Como se puede ver, sus datos personales en riesgo todos los días. Brevemente resuma nuestras recomendaciones para la protección de la información personal en la web.

- Activar la autenticación de dos factores en todos los sitios y servicios.

- Trabaja con una conexión segura, o utilice el programa para cifrar el tráfico.

- Utilizar un gestor de contraseñas. No cambie su contraseña a menudo.

- Mira como la aplicación móvil utiliza los datos personales.

- Utilizar una VPN, la Red Wi-Fi puntos.

![Solorendar - toque de color [Software para iPhone]](/f/6cf135cce32d0465c26ef7137686bfef.jpg?width=288&height=384)

![MegaWeather HD - "retinezatsiya" Tiempo [Software para iPhone] + 9 códigos gratuitos para los lectores](/f/19f56cb44d86798c3ebaf0217cbe6a86.jpg?width=288&height=384)